OnBase

OnBase is a content services platform that organizes, manages and optimizes your content, processes and cases.

Features

OnBase empowers your organization to become more agile, efficient and effective. Here’s how OnBase helps you deliver better customer and employee experiences.

Automated multichannel capture

Intelligently capture and process business data from various sources with automatic classification and verification for immediate use.

Reporting and analytics

Gain visibility into your content and processes in real time with interactive dashboards and audit trails of all content-related activities.

Process automation

Automate repeatable tasks, route documents and manage exceptions using tools such as configurable workflows, customizable forms and built-in rules.

Case management

Manage all content and processes surrounding cases, from documents, emails and tasks to approvals, compliance and verifications.

Collaboration

Securely share content and collaborate with tools like co-authoring, version control, tasks and notifications, and enhanced security and control.

Retention and records management

Manage your information through its entire lifecycle by automating the secure retention and destruction of your documents and records.

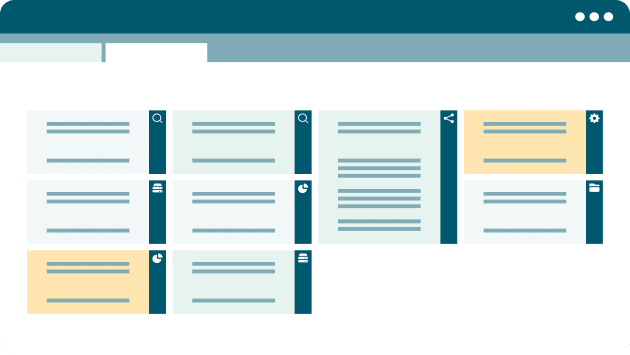

The OnBase power user experience

OnBase users get a personalized, complete view of the information needed to make informed decisions and push business forward.

Integrations

Discover OnBase integrations

Leverage information from your key applications to automate processes in OnBase and keep data in sync across all systems — empowering better business decisions.

Benefits

See how OnBase can bring structure to your unpredictable, knowledge-driven work

Case studies

Nothing beats seeing the impact a solution has in the real world. Take a look at how OnBase users get the most out of their information and processes.

UFP Industries

Lumber company empowers end users with low-code business applications.

Canal Barge

Marine transportation company transforms financial operations by eliminating manual processing and boosting visibility.

The Judge Group

Staffing firm overhauls onboarding with low-code case management solution.